网站运营维护软文推广公司

网络安全-MS17-010漏洞-永恒之蓝

这个东西怎么说呢,无论是干网络的没干网络的,估计每个人都听说过这个叫做永恒之蓝的东西

这个东东当时可谓是红极一时,现在也有点热度

这个漏洞呢,在win10是不可以的,win8也是不行滴,只有win7以及以下的电脑,才有这个漏洞,因为win7之后微软把他给修复了

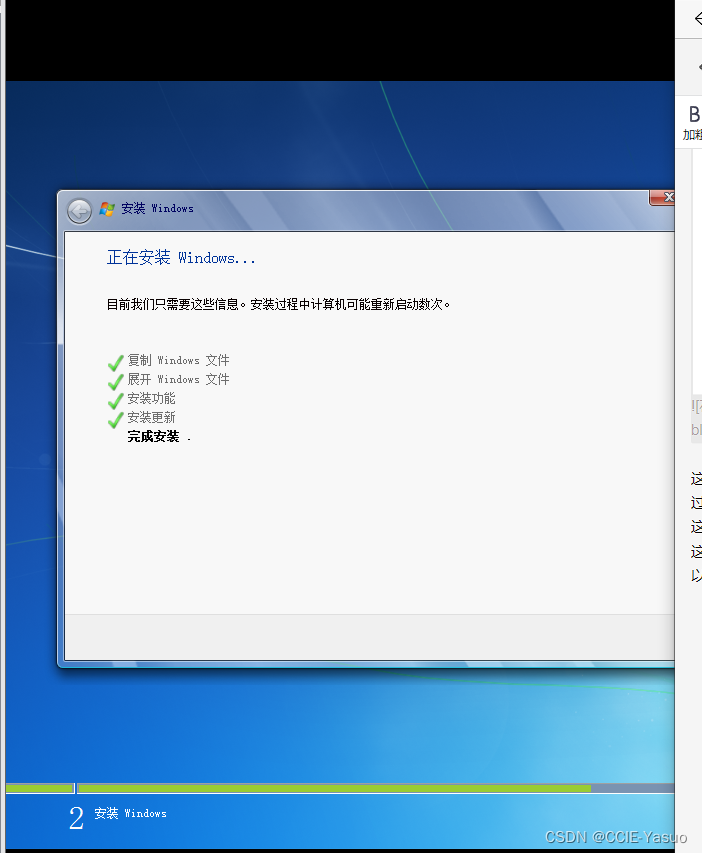

win7靶机安装中(VM虚拟机)

永恒之蓝漏洞原理

通过TCP445端口,445端口(文件共享SMB协议专用)

在那个年代,特别是中国的高校,默认情况下都是开启的,因为内网。去植入病毒。植入病毒後,就可以远程提权,有权限, 就可以干很多事情,可以执行任意代码(包括恶意代码)

WIN7需要的操作

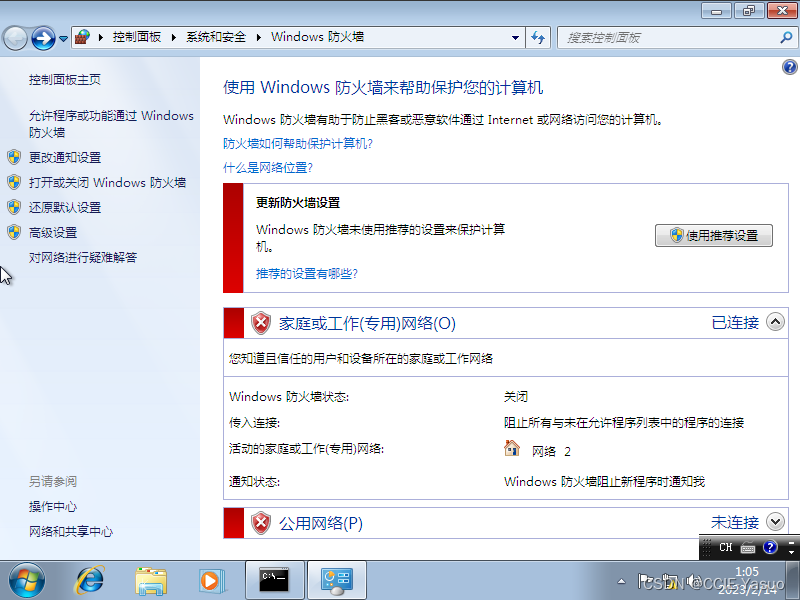

因为现在的win7你拿到的版本都是默认打开的,默认打开则会阻断445端口,无法攻击,所以要手动关,实际上也是很多设备关闭防火墙的。

关闭防火墙

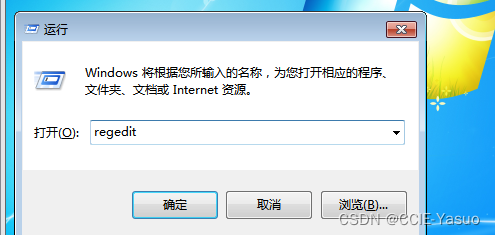

cmd下输入firewall.cpl,两个全部关掉即可

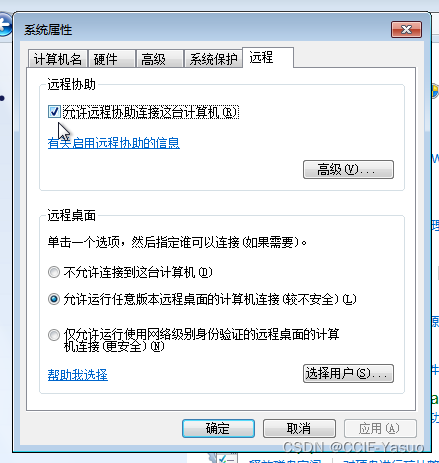

然后把这个远程RDP开起来

在控制面板的系统与安全里面

开启445SMB端口.

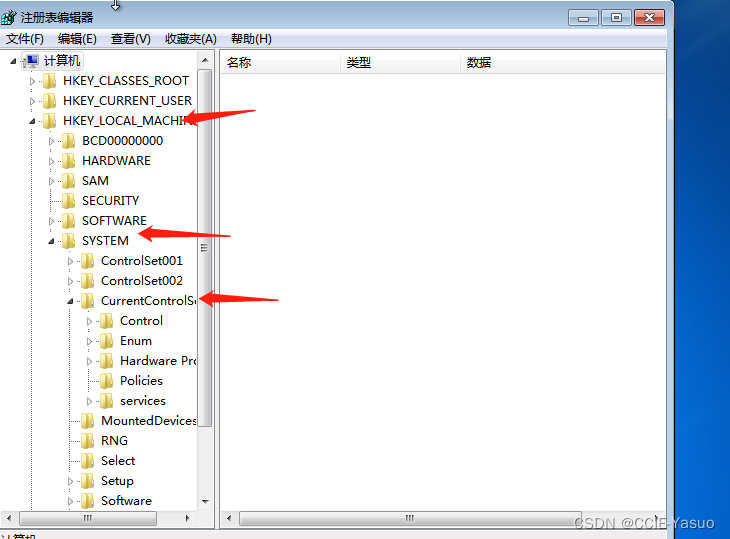

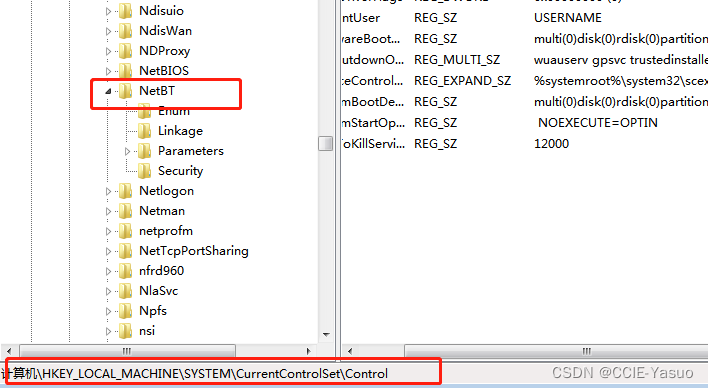

找到以下路径

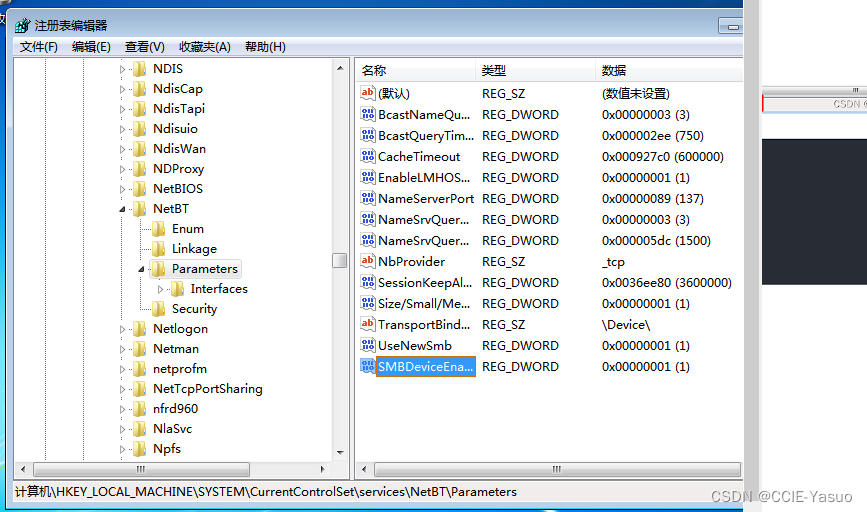

一路找到这个路径然后点击parameters然后右键新建一个项,选32位的命名为SMBDerviceEnabled然后把他的数值数据改成1完了一定要点确认

然后就到kali了

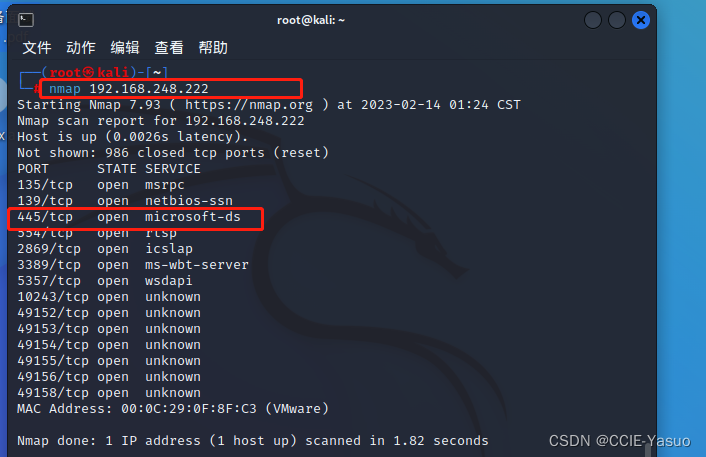

先用nmap扫描一波(nmap是端口扫描工具)

发现了445端口是开启的,其他的暂时不用管

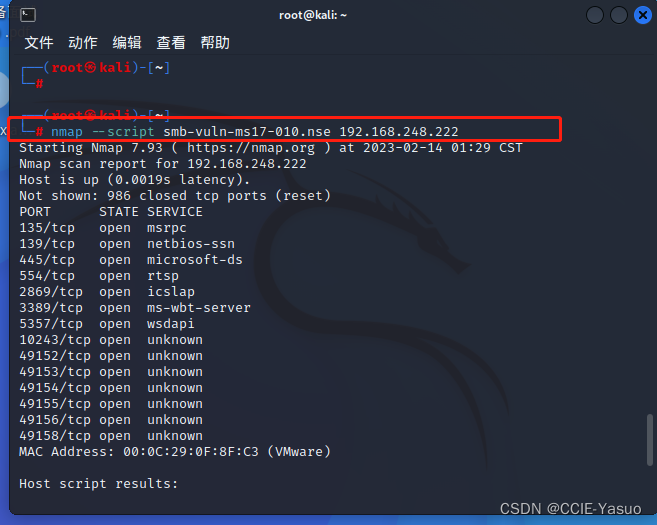

nmap --script smb-vuln-msc17-010.nse x.x.x.x(x为真实ip)

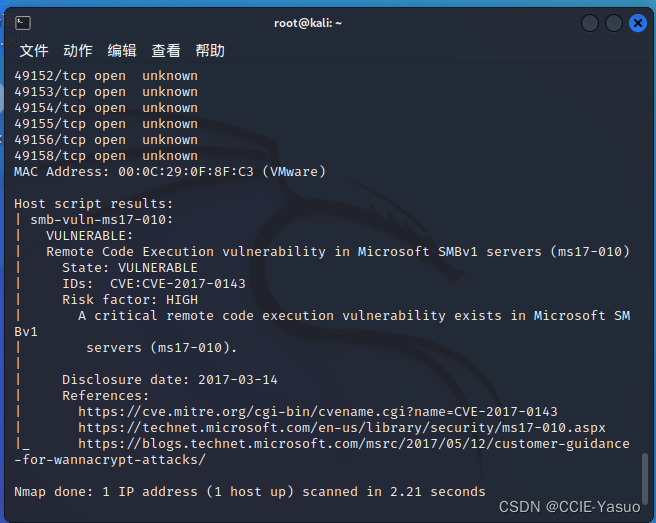

防止你们看不懂,给你们翻译一波

Host script results:

| smb-vuln-ms17-010:

| VULNERABLE:

| Remote Code Execution vulnerability in Microsoft SMBv1 servers (ms17-010)

| State: VULNERABLE

| IDs: CVE:CVE-2017-0143

| Risk factor: HIGH

| A critical remote code execution vulnerability exists in Microsoft SMBv1

| servers (ms17-010).

|

| Disclosure date: 2017-03-14

| References:

| https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2017-0143

| https://technet.microsoft.com/en-us/library/security/ms17-010.aspx

|_ https://blogs.technet.microsoft.com/msrc/2017/05